デジタル概論 ネットワークセキュリティ編1 ハッキングから身を守る 0から楽しむパソコン講座

【豆知識】

世界初のハッキングは無線電信の妨害

1900年代初頭、無線による電信をグリエルモ・マルコーニという人物が発明しました。しかし通信業界はこの発明に脅威を感じ、対抗策を練り始めました。そこで、とった策は無線による電信を一般公開するときに、通信に割り込ん妨害させるといった策でした。公開実験当日、この策がみごとに成功し、受信するメッセージとはまったく違うマルコーニを笑いものにしたメッセージが受信され、これがハッキングの始まりだと言われています。

|

| ▲グリエルモ・マルコーニ |

PR

1. どんな対策を打っていても「完全」とは言えない。

「完全」という神話はありません。 よく、セキュリティの問題で「我が社は完全なセキュリティ対策をしているから大丈夫!」という言葉をききますが、どの対策方法と比較して「完全」と言っているのか疑問に思う時があります。

よく、セキュリティの問題で「我が社は完全なセキュリティ対策をしているから大丈夫!」という言葉をききますが、どの対策方法と比較して「完全」と言っているのか疑問に思う時があります。情報を特殊な手口で盗む、「ハッカー」は「セキュリティは破壊するためにある」と言う様に、どんな対策を打っていても完全とは言えません。セキュリティ対策はいわば、戦争で例えると「城壁」や「盾」であり、いわゆる時間稼ぎでしかないのです。セキュリティが破壊された場合、その後の対処や対応が重要になります。いかにセキュリティが破壊されたとき、短時間で問題を見つけ出し、情報漏えいを防ぐかが鍵となります。

過去に、いろいろな情報漏えいがありました。特に、国家関係の省庁の漏洩事件や、とある会社の名簿流出問題は大きな話題になりました。

|

| ▲セキュリティーは「完全」という言葉は通用しない。 |

これらの共通点は企業側の「対応の甘さ」と「発見の遅さ」が問題を大きくしたと言えます。また、使用している各個人の「知識不足」も大きな問題だと思います。現代は情報機器が簡単に使用できる反面、会社や使用する個人があまりにも「知識」がなく、最後には「コンピュータ会社」や「セキュリティ会社」におまかせしているといった具合になっています。これのことがハッカーの「思う壺」になったと言えます。

ここから先では少しでも「ハッカー」から身を守るため、どんな手口があり、また、ハッキングされた場合はどんな対応をとるのはいいか説明していきたいと思います。ただし、ケースバイケースの部分が多く、この方法が正しいとは決していえない部分があります。あくまでも参考でお願いします。

また、これから説明すること基にして決して「悪用」はしないでください。あくまでもここから先は「身を守るため」の知識として紹介していきます。

|

| ▲知識がなければハッカーの思う壺 |

2. ハッキングの手口

ハッキングはさまざまな方法で行われます。 ハッキングの手口はいろいろな方法で行われております。

ハッキングの手口はいろいろな方法で行われております。その手口はセキュリティ技術が向上すると共に年々巧妙化しており、またネットワークの普及化によって年々被害件数が増加しています。

前章でも説明した「情報の漏洩」についての手口もありますが、ここでは見えない相手から静かに遠隔で行われているハッキングの手口について説明していきます。

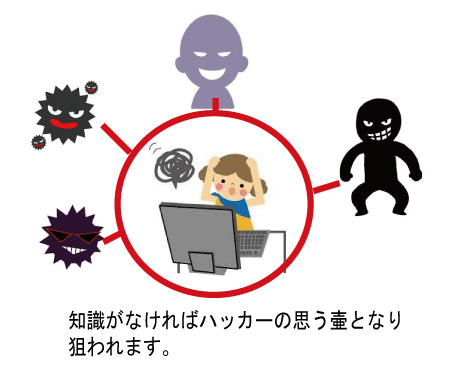

1. セキュリティの破壊

ハッキングをするにあたり、まずはファイアウォールなどを破壊しなければなりません。破壊方法は相手側に付加をかけてファイアウォールなどをダウンさせる方法です。この方法の代表的な方法として「Dos攻撃」と「DDos攻撃」があります。

Dos攻撃は大量のトラフィック(アクセス)でサーバーやファイアウォールなどダウンさせる方法です。Dos攻撃は特定の拠点(パソコン)から大量のトラフィックを行います。この方法は発信元が特定されるため、プロキシサーバー等を利用して、IPアドレスを隠蔽して行われるのが一般的です。しかし、プロキシサーバーのアクセスログなどを照会すると、発信元のIPアドレスが分かります。

|

| ▲Dos攻撃 |

DDos攻撃はDos攻撃の進化版で、複数の拠点(パソコン)から大量のトラフィックを行う方法で、発信元はコンピュータの侵入によって拠点となってしまうケースがよくあります。

この方法は発信元のパソコンは普通のアクセスと勘違いしてしまうため排除が難しく、DDos攻撃のコンピュータウイルスが侵入しているといった自覚がありません。また、発信元はあくまでもウイルスに感染しているパソコンで、本当の「黒幕」の基を発見するのは困難になります。

|

| ▲DDos攻撃 |

これらの方法を受けたサーバーは回線負荷によりつながりにくくなります。そのため、外部から攻撃を受けているといった判断が出来ますが、サーバーなどを自動運転しているところでは発見が遅くなります。

トラフィック攻撃を受け続けると、サーバー内のファイアォールのソフトが停止します。Windowsでよく見掛ける「このプログラムが応答していません」といった状態になります。この状態はファイアウォールの機能は働いておらず、「筒抜け」となってしまいハッカーの餌食となってしまいます。ファイアウォールのダウンはまだ何とか対処できる場合もありますが、最悪の場合はデータそのものの破壊となり、システム完全ダウンといった状態にもなります。

|

| ▲大量の負荷はサーバーダウンの原因になる |

2. 不正侵入

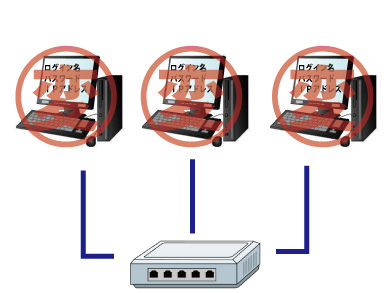

不正侵入はいわゆる「なりすまし」です。サーバーにログインする場合にユーザー名とパスワードを求められる場合がありますが、この「ユーザー名」と「パスワード」を現在使用しているものを使用して不正に侵入するという手口です。

ユーザー名とパスワードの入手方法はさまざまな手口があります。

まずは、「ログ=記憶」からパスワードを盗む手口です。通常、アプリケーションでどのユーザーがいつログインしたか「ログ」をとっています。このログの保存場所が管理者以外アクセスできない場所(フォルダ)にあれば良いのですが、一般ユーザーがアクセスできる場所にあった場合、このログを採取して、解析されてしまう場合があります。パスワードなどの情報は通常は暗号化されていますが、闇サイトではこの暗号された情報を復元するソフトも出回っており、パスワードが簡単に解析されてしまいます。

また、使用している端末側からユーザー名などの情報が盗まれるケースもあります。

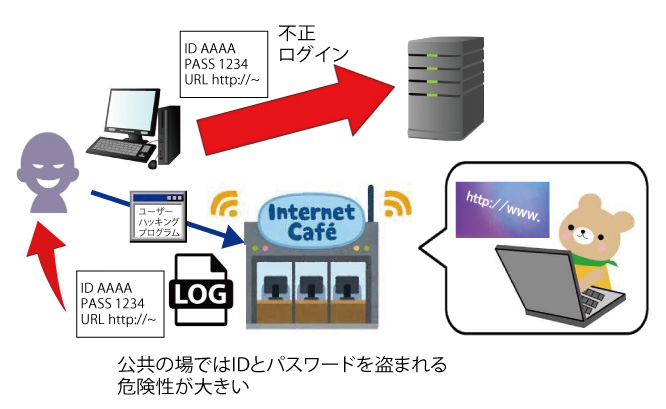

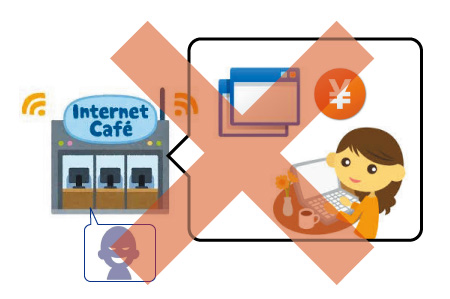

よくあるケースはインターネット喫茶などで使用して情報を盗まれるケースです。このケースによる被害件数は非常に多く、年々増加しています。

不特定多数の人が使用するパソコンなどの場合は危険性が大きく、そのパソコンにいつ「ユーザー名」と「パスワード」を「どのサイト」で使用したか記憶するソフトがインストールされている場合があります。

これらのソフトはバックグラウンドで動いているため、使用者には気付かれずに入力のログをとることが出来ます。インストールした犯人は、これらのログを後日抜き取って解析します。

自分専用のパソコン以外の信頼できない端末ではむやみに大事なサーバーへのログインは避けたほうがいいでしょう。

|

| ▲公共の場でのインターネット使用は要注意 |

次にユーザー名とパスワードを解析するソフトでパスワード解析を行う方法です。この方法はパスワード解析ソフトが闇サイトで配布されており、ユーザー名とパスワードを英数字をランダムに組み合わせて自動的に解析を行うソフトです。そのソフトは特に「踏み台」として使用するサーバーや簡易ログインシステムのパスワード解析などに使用されています。

特にメールサーバーの不正中継を利用して驚異メールを送ったり、FTPサーバーなどでの個人データ抜き出しなどを行ったりするため、簡単な方法ですが、非常に驚異なものとなっています。また、正規のユーザー名とパスワードでログインされた場合、犯人の特定が非常に難しくなります。

3. 誘導サイト型

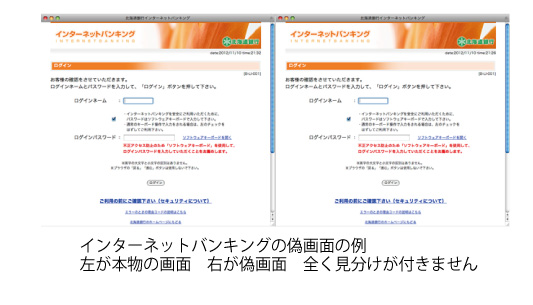

この手法は最近急に多くなってきた方法で、本物そっくりの偽ホームページを使い、ユーザー名とパスワードをハッキングする方法です。被害に合うユーザーは本物そっくりの画面のため、ハッキングされたということに気付いていません。通常、インターネットで特定のホームページに移動するときに、ホームページのリンクから別ホームページに移動する方法と、「検索サイト」から移動する方法があります。ほとんどの人はアドレスを直接入力することはありません。この行動をうまく利用して偽ホームページに誘導するといった手口となります。

普段皆さんが見ているウェブサイトは画面がそのままサーバーに保存なっていると勘違いしている人もいますが、ウェブサイトのページはすべてプログラム言語で記述されており、そのプログラム言語をブラウザが翻訳して画面を表示させています。当然このサイトも同様にプログラム言語で書かれています。メールも同様で、実際にはプログラム言語を翻訳して表示させています。

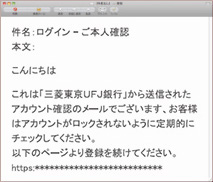

最近多発しているケースは「メールのリンクをクリックして」の被害です。メールのリンクは表示されているアドレスとリンク先のアドレスを変えることが出来ます。これをうまり利用して「偽サイト」に誘導するわけです。偽サイトは本物そっくりに作られており、ハッキングを行います。

|

| ▲偽メール |

特に「インターネットバンキング」などは要注意です。通常、インターネットバンキングは暗証番号の変更や情報の確認などはメールなどでリンクを張って誘導することは行っていません。必ずホームページ上から個人専用の情報などのページに行き、変更を行うようになっています。

また、「検索サイト」からのクリックも要注意です。Googleなど検索サイトは「安全」とは言えません。検索サイトは自動でホームページを見つけ出し、それを機械処理を行ってページに表示させています。

そのためそっくりの「偽ホームページ」を作り、「XX銀行」や「YY証券」などの言葉を使い、検索サイトに登録することも簡単に出来ます。検索サイト側も常に監視を行い、不正なサイトを発見したら「削除」を行っていますが、この部分は「実際に見て判断する」の手作業のため、削除されるまでには時間がかかります。

この他にも悪質サイトに誘導する方法はいくらでもあります。一番安全なのは銀行関係などの大事な所は「アドレス」を覚えることです。アドレスを覚えられなければ、一覧表を作成して照らし合わせることが大事です。ただし、一覧表を作成した場合は絶対ユーザー名やパスワードなども一緒に一覧にしないようにしてください。

|

| ▲インターネットバンキングの偽画面 |

4. セキュリティーホールサーチ

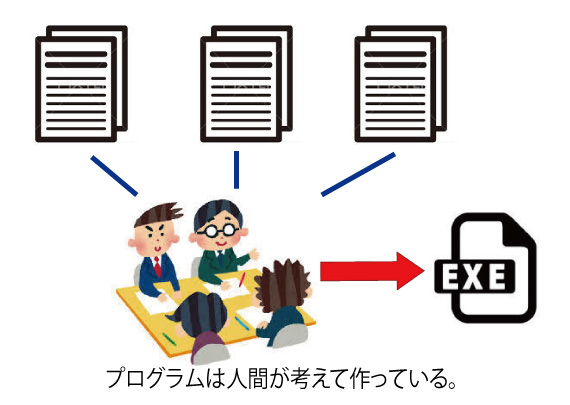

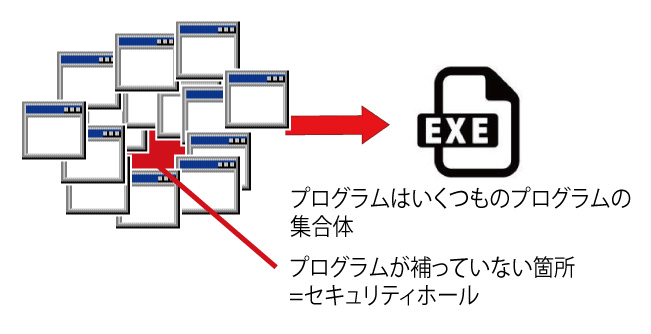

通常私たちが使用しているプログラム(WindowsなどのOSも含めて)は、人間が製作しています。これは当たり前だろ!という人が多いと思いますが、この「人間が製作している」というのが実はキーポイントとなります。

|

| ▲プログラムは人間が作成している |

通常、プログラムは設計からソースコード作成、検証と繰り返して作成されていますが、当然人間が作ったものです。開発が終了し、使用しているうちに何らかのプログラムの不具合や設計上のミスが出てきます。この不具合が「情報上の欠陥」のプログラムの不具合の部分となっている時もあります。これを「セキュリティホール」と言います。

プログラムの設計開発時には、あらゆる可能性を考え、それに対する設計を行います。その「あらゆる可能性」は当然、使用する方法やニーズなどもありますが、その他に「セキュリティ」もあります。

このセキュリティの場合、設計段階に考えられるセキリュティ問題などすべてを対策していきますが、当然時代の変化により今までなかったこと(セキュリティ攻撃方法など)が起こります。しかし、開発時にはそのことは考えられていないため、新たな脅威に対しては無防備な状態となってしまいます。ハッカーはそれを解析し、同じソフトを使用しているユーザーに対して、設計されていない「セキュリティホールの穴」を攻撃してきます。また、セキュリティホールの状態によっては、本来操作できない箇所が簡単に操作することが出来、情報が筒抜けになる場合もあります。また、ウイルスなどがこのセキュリティホールから侵入し、ウイルス感染させます。セキュリティホールからの感染はウイルス対策ソフトでも監視対象外のなっている部分も多いので、ウイルス感染に気付かない場合もあります。

|

| ▲セキュリティホール |

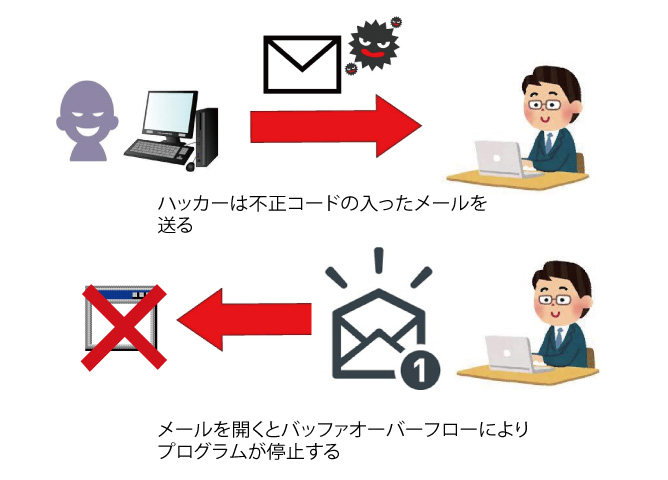

現在のセキュリティホールで一番多いのは「バッファオーバーフロー」と呼ばれるものがあります。

これはOSや各アプリケーションに必ず存在するセキュリティホールで、プログラムが処理を行っているメモリ領域のバッファに、大量のデータが渡されることでプログラムが予期せぬ動作を行ったり、システムダウンなどが起こったりします。ハッカーはこのセキュリティホールを見つけて、プログラムを停止させハッキングなどを行います。

|

| ▲バッファオーバーフローはメール開封などによって起こる |

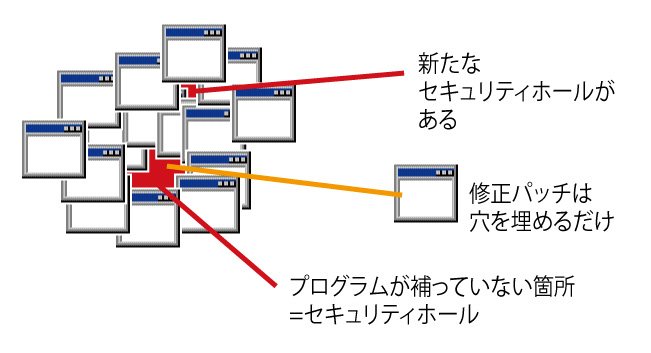

セキュリティホールが見つかると、各メーカーは「修正プログラム」を配布しますが、この「修正プログラム」はあくまでも「その箇所の穴を埋める」ようなもので、新たにセキュリティホールが見つかった場合はまた「修正プログラム」を当てているという「いたちごっこ」の状態になっています。

|

| ▲修正パッチは穴を埋めるだけ |

最近ではウェブサーバーのセキュリティホールがターゲットになっており、これを利用して各ホームページの改ざんが行われているといった被害が多発しています。しかもこのホームページの改ざんと共にウイルスを仕込んでおり、閲覧するとウイルスに感染するといった悪質なケースも多発しています。

各ウェブ会社は対策を行っていますが、セキュリティホールは必ず存在するため、あの手この手で攻撃を受けているのが現状です。

また、近年ではゼロディ攻撃という驚異が多くなってきています。このゼロディ攻撃はセキュリティホールが見つかって修正パッチが配布されるまでの間時間が空きますが、この間に集中して攻撃をするものです。セキュリティホールの脆弱性をメーカーが公開すると、その情報を元に修正プログラムが出るまで攻撃を行うといった方法となります。

3. ハッキングされないための対策

自己防衛管理が大事です。 上記は実際のハッキングの内容を紹介しましたが、ではどのようにしてハッキングから身を守ったらよいのでしょうか。ハッキング対策は大企業から家庭まで必ず行わなければなりません。また、ハッキング対策は「お金」をかければすべてが解決するわけでもありません。端末を利用する一人一人が意識を持たなければならないことです。ここからはハッキング対策においてやるべきことを記載していきますので、必ず自己防衛のためにも行ってください。また企業も皆様ももう一度確認事項として精査し、場合によっては「社内の決まり」作りに役立ててください。

上記は実際のハッキングの内容を紹介しましたが、ではどのようにしてハッキングから身を守ったらよいのでしょうか。ハッキング対策は大企業から家庭まで必ず行わなければなりません。また、ハッキング対策は「お金」をかければすべてが解決するわけでもありません。端末を利用する一人一人が意識を持たなければならないことです。ここからはハッキング対策においてやるべきことを記載していきますので、必ず自己防衛のためにも行ってください。また企業も皆様ももう一度確認事項として精査し、場合によっては「社内の決まり」作りに役立ててください。1. 自分専用以外のパソコンは使用用途に要注意

よくインターネット喫茶な不特定多数の人が使用するパソコンでインターネットバンキングなどを行っている光景が見られます。不特定多数の人が使用するパソコンは危険なものと認識し、絶対に個人情報を扱うことなどには使用しないで下さい。

|

| ▲公共のパソコンの使用は要注意 |

2. 公共の無線LANの使用に注意

公共の無線LANは暗号化されていないのがほとんどです。現在は「Wi-Fi」として至る所で使用可能ですが、その反面、ハッキングされる絶好の環境でもあるわけです。信頼された無線LAN以外での使用には十分注意が必要です。 |

| ▲公共のLANの使用は要注意 |

3. 情報端末の挙動に注意

パソコンやスマホなど多種多彩な端末がありますが、各情報端末が変な動きをしていたり、ネットの接続が重い場合は気をつけてください。現在猛威を振るっている「スパイウェア」や「DDos攻撃」なども最初は端末が遅いということからチェックをせず、そのまま使用して最後には被害が拡大している場合があります。通常はどの端末も何も使用してない状態でも急に重たくなることはありません。どうも最近急に操作自体が重たくなったなど思った場合は一度専門のところで端末の診断をしてもらってください。

|

| ▲情報端末の挙動を確認 |

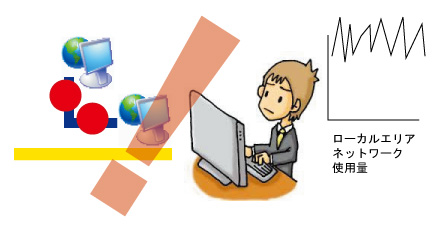

4. ネットワークの動きに注意

ハッキングやクラッキングの場合はほとんど回線を利用して遠隔で行います。通常の回線は端末が送受信を行うときに回線を使用しますが、何もしていないのに変に送受信を繰り返している場合は要注意です。各種アプリケーションなどの自動アップデートなどをバックグラウンドで行っている場合もありますが、その場合はある程度の時間が経てば送受信が終了します。端末の立ち上げ時から終了までひっきりなしに送受信を行っている場合は注意してください。 また、企業などの場合は集中的にネットワークのトラフィックが高い場合があります。通常の作業の場合はネットワークのトラフィックには時系列で使用頻度の高低さがありますが、絶えず高いまま送受信を維持している端末は、すぐメンテナンスを行こない、その後の動きを監視してください。

|

| ▲ネットワークの送受信の動きに注意 |

5. パスワードの管理は十分に

パスワードは英数字で名前や誕生日など簡単なものにしないで桁数を多くというのは各サイトでも表記しており皆さんも十分に分かっていると思いますが、パスワードを変に一覧化しないで「保存」しないことです。よくあるケースは「エクセルで一覧表を作る」ケースなどです。これは自分のユーザー名やパスワードはもちろんのこと、顧客先や取引先などのユーザー名やパスワードなども同様です。

よく企業などの情報流出で「ログインのユーザー名とパスワードが流出した」などといったことがありますが、このケースの大半が安易にエクセルなどで管理を行っていて流出被害に合っています。

こういう大事な情報の管理はセキュリティや暗号化がしっかりしたソフトを使用するほうがより安全と言えます。

|

| ▲パスワードの一覧は作らない |

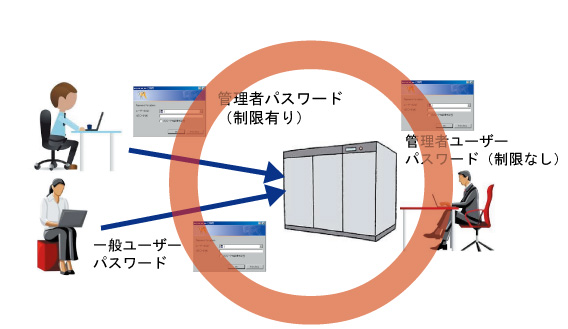

6. 基幹サーバーへのログインには要注意

企業などで基幹サーバーを使用している場合に「一般ユーザー」と「管理者」とユーザーを分けていると思いますが、「管理者」のアクセスに関してはきちんと「管理」を行うことです。簡単な「管理者」のユーザー名やパスワードでログインさせないように、特別なユーザー名と特別なパスワードを設けてください。また、出来れば、だれがどの時間にログインを行ったかなど分かるようにしましょう。共通の「管理者」のユーザー名にしないで、一人一人違う「管理者のログイン名とパスワード」を設けるのも一つの手です。 |

| ▲ユーザー名とパスワードはしっかり分ける |

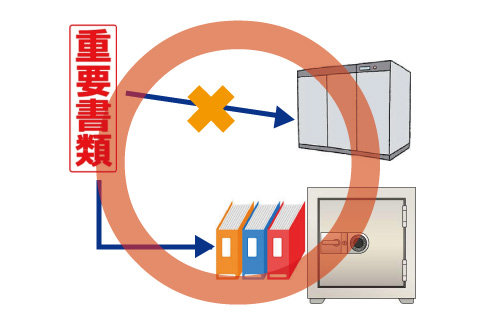

7. 本当に重要な情報は「デジタル化」させないのも一つの手

現在、パソコンや情報端末が普及し、どんな情報でも「デジタル化」を行う時代になっていますが、便利な反面だれでも「情報」を盗みやすくなっています。昔は機密情報は必ず「紙」などを使い、外部に漏れないように厳重に管理していましたが、現在はそれがなくなってきました。

「デジタル化=安全」とは決して言えません。場合によっては「デジタル化」にしないで紙などの媒体に残し、厳重に管理したほうが良い場合もあります。

|

| ▲最重要書類はデジタル化にしない |

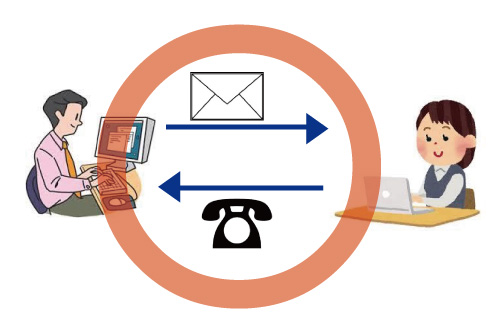

8. メールのやり取りについて

昔は電話で直接話しを聞いて情報のやり取りを行っていましたが、現在は「メール」を使用してやり取りを行うケースが増えました。メールの場合、いつでも情報を伝えることが出来て便利ですが、「安全」ではありません。メールの内容がすべて「安全」と勘違いしていろいろな被害があるのも事実です。

最近でもこの事件があり、大きくニュースでも取り上げられましたが、事件の発端は「メールの添付文章を安易に開いた」ことから大きな事件となりました。その後、顧客管理のフォルダにパスワードがかかっていなかったとか、いろいろ問題が出てきましたが、根本の問題は「メールが安全」だと間違った認識から発生した事件だと思います。

必ずメールで受信したものについては電話などで「相手に確認する・問い合わせる」などの行動を行っていれば被害は防げたのではないでしょいうか。一言「こんなメールが来ましたけど」といった連絡をすれば本物のメールか偽者のメールか防げると思います。

単なる会話などのメールは別ですが、企業で添付資料が付いたメールなどであれば「何の添付資料か」問い合わせれば済むことです。送られてくる「メール」をすぐ信用しないできちんと「確認する」ことが大事です。

|

| ▲メールの内容を「相手に確認」することが必要 |

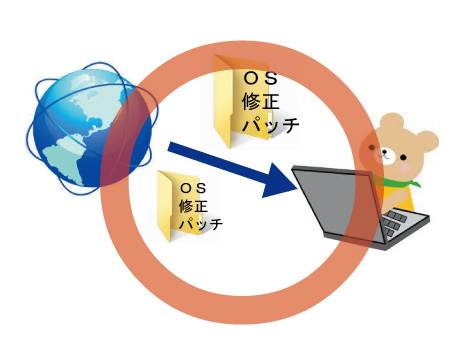

9. OSの状態は常に最新に保つ

WindowsなどのOSは常にセキュリティホールを見つかった場合は修正パッチを配布しています。必ず修正パッチを適応し、常に最新の状態にしてください。セキュリティホールの情報は公開される反面、ハッカーなどはこの情報を元にしてハッキングを行います。全ての人がすぐ修正パッチを摘要すれば良いのですが、やはり「面倒くさい」などの理由から修正パッチを摘要しない人が多いのが現状です。特に企業などはサーバーを24時間動かしているなどの理由から即座に修正パッチを摘要していないのも事実です。サーバーなども使用頻度の少ない時間に修正パッチを摘要できるようなスケジュールの組みなおしも考えましょう。

|

| ▲OSの状態を最新に保つ |

10. 最新のOSは要注意

最近ではWindows10がリリースされましたが、最新のOSのインストール後は要注意してください。最新のOSは前バージョンのOSのセキュリティ対策を引き継いでいますが、前章でも記載したとおり、プログラムは人間が作成しているものです。やはりどこかに「バグ」などがあります。最新のOSは前OSよりも使用ユーザーが少ないため、「バグ」などが発見されるまでに時間がかかります。その後の「修正パッチの摘要」までは時間がかかりますので、特に新しいOSを導入後は慎重にセキュリティ監視をしてください。

|

| ▲最新のOSは注意 |

以上のように「ハッキング」などの原因はちょっとしたことから発生します。いくらセキュリティにお金をかけても、使用する人間の意識が薄ければハッキングの餌食になるといった事例がたくさんあります。これが最初に記載したとおり「「完全」という神話はありません。」ということになるのです。

最近はデジタル化が当たり前のようになり、便利な反面、最終の「確認」というところが忘れがちになっています。デジタル化=安全というような認識ではなく、最後に人間での「確認」をするといったことが大事なのではないのでしょうか。

では次は、実際に「ハッキング」されたような場合に対処すべきことを記載します。

4. ハッキングされた場合(疑い)の対処方法

ハッキングの疑いがあった場合はまず被害を拡大させないことです。

セキュリティを強固にしても、ハッキング被害に合うケースがさまざまあります。しかし、被害の拡大を食い止める対処方法を間違い、逆に被害を拡大するケースがあります。この章ではどうやって被害を拡大させないか基本的なことを記載していきます。

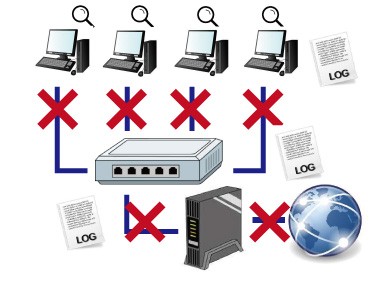

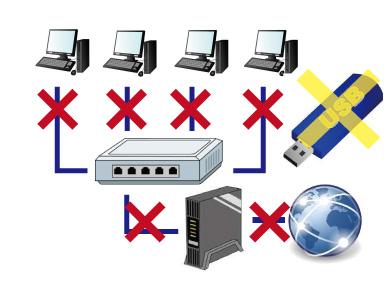

1. まずはネットワークを遮断

ハッカーはネットワークを介してハッキングを行っています。まずはすぐネットワークをすぐに遮断しましょう。遮断箇所は、疑いのある端末だけでなくLAN上にあるすべての端末のLANケーブルを抜き、また外部との通信も遮断してください。「業務に支障をきたす」などといっていられません。前にもこの方法を間違って被害が拡大したケースがあります。あるパソコンにメール添付でのウイルスが侵入し、ハッキングウイルスに感染したが、そのパソコンだけLANケーブルを抜いて対処したが、もうすでに他のパソコンに侵入されて被害が広まったといったケースです。

ハッキングの手法は直接侵入する他に、プログラム(ウイルス)を介してハッキングするケースがあります。被害を防ぐために、まずはLAN上すべてのパソコンのネットワークを遮断してください。

|

| ▲まずはネットワークをすべて遮断 |

2. LAN上の全端末をチェック

ハッカーの被害に遭っているかLAN上のすべての端末をチェックします。ウイルスチェック・ログの採取・不正プログラムの抽出などです。まずは一番疑いのある端末から原因を探し出し、同じ原因となるものが他のパソコンに存在していないかチェックします。ほとんどは、1台だけではなく複数台被害に遭っています。すべての端末から完全に原因を取り除いてください。 |

| ▲端末すべてをチェック |

3. 端末が普及するまでは外部記憶などを使用しないこと。

よく感染が飛び火みたいに被害に遭うケースとしてUSBメモリや外付けハードディスクなど外部記憶装置を使用して被害に遭うケースです。外部記憶装置には「ブートセクタ」と呼ばれる領域があり、その領域にウイルスやハッキングプログラムが侵入することがあります。また、別のプログラムに成りすまし、知らないうちに外部記憶端末にコピーされるといった場合があります。きちんと端末が安全と確認されるまでは外部接続機器は使用しないでください。

また、ハッキングが見つかった時点で外部接続機器を使用していた場合は、それら全ての記憶装置のチェック(ウイルスチェックなど)も忘れないようにしましょう。

|

| ▲外部記憶装置は使用しない |

4. 被害箇所の把握

これは当然ですが、どの箇所が被害に遭ってどんな情報が流出したか確認しましょう。これは「基幹サーバー」の他に、LAN上すべての端末が対象となります。よくあるケースは「基幹サーバー」だけ把握されて、LAN上の端末を忘れて、新たに情報漏れが見つかったといったケースです。情報漏れの対象はLAN上のすべての端末となりますので、きちんと把握してください。 |

| ▲被害状況を把握する |

5.普及後のネットワークの再構築とユーザー名の変更など設定変更

すべての端末が普及したら、出来ればすべてのIPアドレスと各端末のユーザー名もしくはパスワードを変更しましょう。ハッカーには各端末のIPアドレスとユーザー名・パスワードの情報が盗まれています。変更することによって、同じ被害がおきにくくなります。

また、ルーターの設定でハッカーがアクセスしているIPアドレスが分かっている場合は特定IPアドレスを遮断させるといった方法もあります。

ルーターのログなどにはどこからのIPがアクセスしているかといった情報が残っていますので、その情報を基にして、IPアドレスの遮断をこまめにするといった手も一つの方法となります。

|

| ▲アドレスやユーザー名などを変更 |